¿Vas a comprarte un reproductor de Blu-Ray...? ¿Estás pensando en un buen regalo tecnológico para un ser querido por Navidad?

Entonces, puede que te interese la comparativa de productos que he realizado para vosotros, gracias a la información disponible en el portal de la OCU (Organización de Consumidores y Usuarios). Dentro de la sección de Tecnología es posible seleccionar los productos deseados para comparar sus características más notables.

Para acotar mejor los productos incluidos y que el análisis fuese más efectivo, he escogido solamente los que son compatibles con la tecnología de imagen 3D estereoscópica.

martes, 30 de octubre de 2012

viernes, 26 de octubre de 2012

Lamento haber visto Casi 300 (Meet the Spartans)

Bolgor analiza...

|

| Cartel de la pelíc... digo, del truño. |

Si hay algo peor que una comedia sin gracia, es una comedia sin gracia aburrida. Y si hay algo peor que una comedia sin gracia y aburrida, es Casi 300. Este subproducto que despide un impresionante hedor a bajo presupuesto y guionistas con parálisis cerebral de grado irrecuperable se estrenó ¡en los cines! en 2008 para infortunio de todos aquellos lo suficientemente engañados como para pagar por verlo.

Animación personal.

Otra animación propia, en este caso de un Chevrolet Corvette pasando brevemente por delante de la cámara:

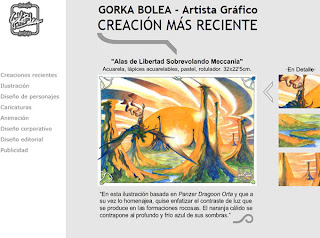

Nueva web personal - Ilustración y diseño

Estreno página web personal con trabajos e ilustraciones. Os invito a visitarla y agradeceré cualquier sugerencia al respecto:

Aquí: Portafolio online personal.

Aquí: Portafolio online personal.

jueves, 25 de octubre de 2012

Ariskkey, software para descifrar contraseñas

Asterisk Key o Ariskkey.

Ariskkey es un software para averiguar claves y contraseñas ocultas en cajas de diálogo y sitios web. Su funcionamiento es sencillo, averiguando eficazmente los caracteres ocultos en los asteriscos de las contraseñas. Aunque no fue desarrollado con fines maliciosos, su uso depende de cada usuario, siendo este en (la mayoría de los) casos peligroso.

Ariskkey es un software para averiguar claves y contraseñas ocultas en cajas de diálogo y sitios web. Su funcionamiento es sencillo, averiguando eficazmente los caracteres ocultos en los asteriscos de las contraseñas. Aunque no fue desarrollado con fines maliciosos, su uso depende de cada usuario, siendo este en (la mayoría de los) casos peligroso.

Usos alternativos para memoria USB

Los dispositivos de almacenamiento de conexión USB han revolucionado la forma de transportar y guardar nuestros datos; ya no hace falta emplear tiempo grabando CDs o DVDs ni gastar dinero en comprarlos, ya que uno de los cariñosamente llamados USBs convierte la tarea de copiar y trasladar datos en una cuestión sencilla y rápida.

1 - Aviso de pérdida:

¿Se nos pierde el USB? Mediante un software específico, se puede configurar la memoria USB para lanzar un aviso de pérdida e impide su uso si el dispositivo es introducido en otro ordenador, si tenemos la mala fortuna de extraviarlo u olvidarlo. Este aviso contiene la información de contacto de su legítimo dueño (teléfono, e-mail, etc) en caso de que quien lo encuentre desee devolverlo.

La versión de pago del programa, además de hacer saltar el aviso con la información de contacto del dueño, bloqueará por completo el ordenador donde se ha insertado el pendrive perdido hasta que se le proporcione una clave de desbloqueo, método infalible que garantiza la devolución del dispositivo.

Software: "USB Lost and Found" (versión gratuita).

1 - Aviso de pérdida:

¿Se nos pierde el USB? Mediante un software específico, se puede configurar la memoria USB para lanzar un aviso de pérdida e impide su uso si el dispositivo es introducido en otro ordenador, si tenemos la mala fortuna de extraviarlo u olvidarlo. Este aviso contiene la información de contacto de su legítimo dueño (teléfono, e-mail, etc) en caso de que quien lo encuentre desee devolverlo.

La versión de pago del programa, además de hacer saltar el aviso con la información de contacto del dueño, bloqueará por completo el ordenador donde se ha insertado el pendrive perdido hasta que se le proporcione una clave de desbloqueo, método infalible que garantiza la devolución del dispositivo.

Software: "USB Lost and Found" (versión gratuita).

|

| Mensaje de pérdida del USB Lost and Found. |

Código QR creado "ad hoc"

Hola, pequeños amigos del aburrimiento. En esta mañana fría y lluviosa de Octubre os voy a relatar cómo he creado un código QR (Quick Response Code, o código de respuesta rápida), esas imágenes cuadradas llenas de píxeles blancos y negros, para enlazar a un vídeo de Youtube.

miércoles, 24 de octubre de 2012

Phishing, Wi-Fi y Hoax

domingo, 21 de octubre de 2012

Lamento haber visto Street Fighter: La Leyenda

Bolgor analiza...

Parecía casi imposible reunir en una sola película semejante montón de mierda, pero un director de impronunciable nombre (Andrej Bartkowiak) lo consiguió, uniendo esfuerzos con guionistas en proceso de desintoxicación y una decadente empresa de efectos especiales cutres especializada en planos de breve duración retocados con After Effects por un simio víctima de un agudo retraso mental.

El resultado fue un aberrante cúmulo de despropósitos llamado "Street Fighter: La Leyenda (de Chun Li)", película que para desgracia de Capcom pasó los controles pertinentes hasta llegar a nuestros cines y hogares. Me gustaría saber quién o qué da el visto bueno al estreno comercial de esta clase de infra-producciones.

viernes, 19 de octubre de 2012

Revisión software gestor de Planes de Trabajo

En relación con la entrada anterior, repaso un programa para la gestión de planes de trabajo: el Teambox.

Teambox

se encuadra dentro de los gestores de proyectos y es una herramienta a medio camino entre una red social para empresas y un administrador de trabajo.

Funciones de un equipo multimedia en una empresa de software

Hola a todos;

Gracias al intrusismo profesional y a las bajas calificaciones académicas hemos visto un incremento de enchufados y diletantes en el mundo del desarrollo multimedia y el diseño. Es por eso que me gustaría explicar los diferentes puestos que pueden coexistir dentro de una empresa de desarrollo de software. Esta estructura puede variar, aunque generalmente se resume en: Un analista, un diseñador web/gráfico, un programador (o varios) y un Business Intelligence, además de los jefes y secretarias y demás personal:

Su principal tarea consiste en la generación de especificaciones correctas que describan con claridad, sin ambigüedades, en forma consistente y compacta, el comportamiento del sistema. De esta manera se intentan mimizar los problemas relacionados al desarrollo de sistemas. Es decir, es el puente entre el/la cliente/a y el equipo de trabajo, para asegurar que este cumpla con lo que el cliente/a quiere.

Se ocupa de que el producto o servicio sea lo que tiene que ser y es el responsable del desarrollo del producto o servicio en sí.

Gracias al intrusismo profesional y a las bajas calificaciones académicas hemos visto un incremento de enchufados y diletantes en el mundo del desarrollo multimedia y el diseño. Es por eso que me gustaría explicar los diferentes puestos que pueden coexistir dentro de una empresa de desarrollo de software. Esta estructura puede variar, aunque generalmente se resume en: Un analista, un diseñador web/gráfico, un programador (o varios) y un Business Intelligence, además de los jefes y secretarias y demás personal:

Analista:

El analista tiene como cometido analizar un problema y describirlo con el propósito de ser solucionado. Se ocupan de la definición de lo que se desea producir.Su principal tarea consiste en la generación de especificaciones correctas que describan con claridad, sin ambigüedades, en forma consistente y compacta, el comportamiento del sistema. De esta manera se intentan mimizar los problemas relacionados al desarrollo de sistemas. Es decir, es el puente entre el/la cliente/a y el equipo de trabajo, para asegurar que este cumpla con lo que el cliente/a quiere.

Se ocupa de que el producto o servicio sea lo que tiene que ser y es el responsable del desarrollo del producto o servicio en sí.

miércoles, 10 de octubre de 2012

Análisis Dead or Alive 5

Bolgor Analiza

¿Qué podría decir de este videojuego que no se haya dicho ya en tantos y tantos blogs? ¿Qué podría mostraros que no hayáis visto ya en la inmensa oleada de imágenes y vídeos que han saturado las webs de videojuegos en los últimos meses?

Solamente mi particular visión de Dead or Alive 5.

Desde su primera entrega en 1996 (con una hermosa conversión para Saturn) hay un aspecto por el que esta serie se ha distinguido, y son los generosos atributos de sus luchadoras. Con sus suaves movimientos acompañando los efectos de la gravedad y un manejo similar al de Virtua Fighter 2, las tetas de Dead or Alive le hicieron ganar fama y las secuelas no tardaron en llegar, cada vez más sofisticadas en gráficos y control.

|

| Tina no ha perdido atractivo. |

Suscribirse a:

Comentarios (Atom)